요즘 AI 에이전트를 이것저것 만들다 보면 한 가지 불편한 점이 생긴다. Telegram 봇 하나, Discord 봇 하나, 웹 챗봇 하나... 채널마다 따로 관리해야 하는 게 점점 귀찮아진다. 그래서 이번에 OpenClaw라는 오픈소스 AI 게이트웨이를 홈랩에 올려봤다. 여러 채널을 하나로 묶어서 관리할 수 있고 백엔드 AI 모델도 자유롭게 바꿔 끼울 수 있어서 꽤 마음에 들었다.

AI 백엔드로는 NVIDIA NIM 무료 티어의 Kimi K2.5 모델을 연결했다. OpenAI 호환 API를 제공해서 연동이 간단하다.

내 홈랩 구조에서 GPU가 붙은 건 윈도우 머신뿐이라 WSL Docker에서 OpenClaw를 돌리기로 했다. 문제는 외부에서 HTTPS로 접근하게 만드는 건데, 전에 만들어둔 패턴을 그대로 쓰면 된다.

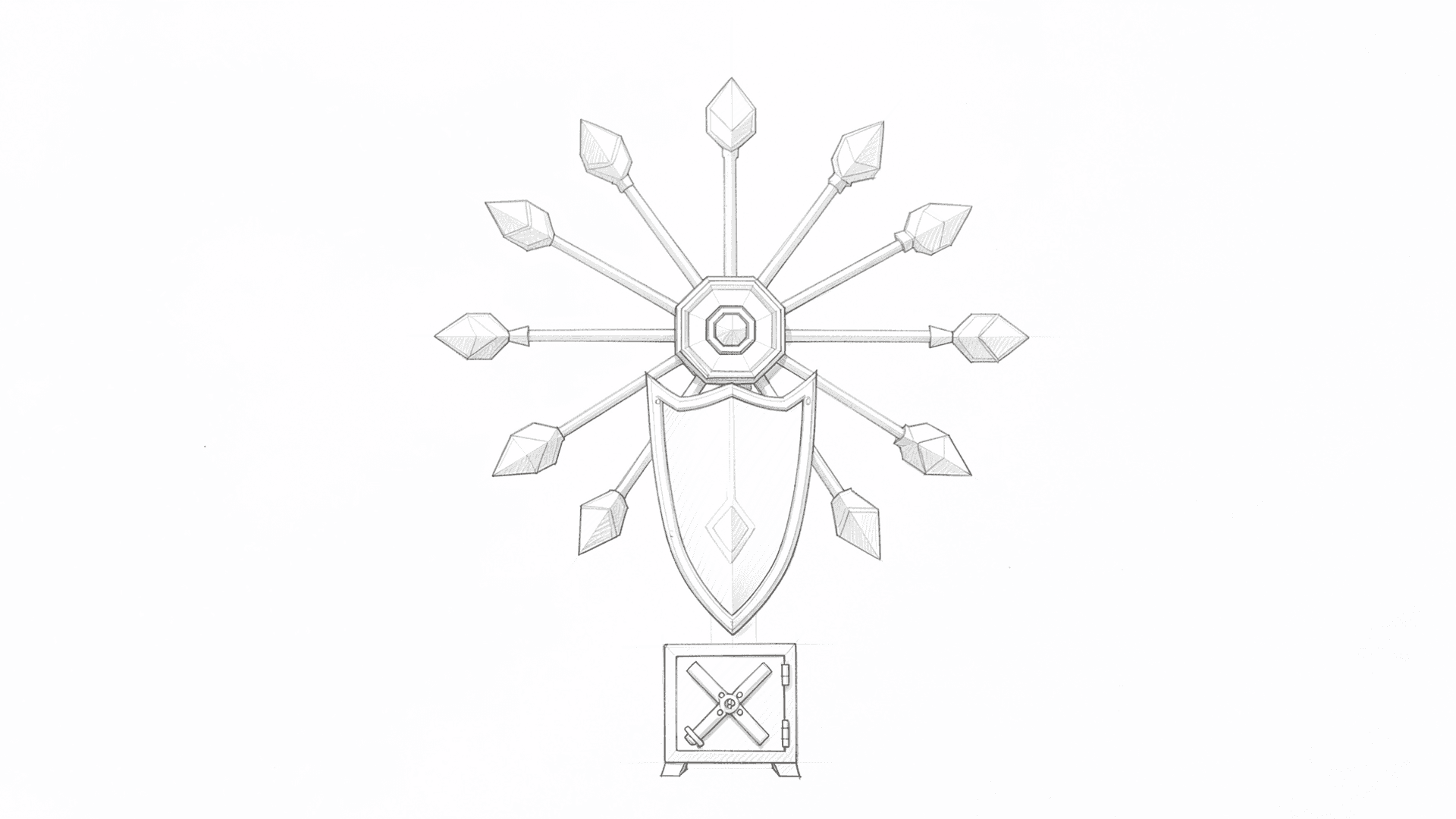

흐름을 정리하면 이렇다.

이 패턴은 WSL에서 돌아가는 서비스를 K8s 클러스터에 통합할 때 반복적으로 쓰는 방식이다. Service의 ClusterIP를 None으로 두고 Endpoints에 실제 IP를 넣는 것만 이해하면 어떤 서비스든 같은 방식으로 노출할 수 있다.

컨테이너를 띄우고 포트도 열었는데 Control UI에 접속하면 이런 에러가 뜬다.

disconnected (1008): pairing required원인은 간단하다. OpenClaw가 보안상 device pairing을 요구하는데 reverse proxy를 거치면 클라이언트 IP가 실제 브라우저 IP가 아니라 Docker bridge gateway IP(172.18.0.1)로 찍힌다. OpenClaw 입장에서는 "이 IP 누구야?" 하면서 pairing을 요구하는 거다.

처음에는 dangerouslyDisableDeviceAuth 옵션을 써봤다. 이름부터 불길한데 실제로도 문제가 생겼다. device 객체 자체를 null로 만들어버려서 scope 관련 에러가 줄줄이 터졌다. 이름에 dangerously가 붙은 옵션은 역시 쓰면 안 되는 거였다.

올바른 해결 방법은 trustedProxies와 allowInsecureAuth를 조합하는 것이다.

{

"gateway": {

"trustedProxies": ["172.18.0.1"],

"controlUi": {

"allowInsecureAuth": true

}

}

}trustedProxies에 Docker bridge gateway IP를 넣으면 X-Forwarded-For 헤더를 신뢰해서 실제 클라이언트 IP를 올바르게 인식한다. allowInsecureAuth는 device pairing 과정을 건너뛰게 해준다. dangerouslyDisableDeviceAuth와 달리 device 객체는 그대로 유지되기 때문에 scope 문제도 없다.

보안 설정을 비활성화하는 옵션 중에 "dangerous"가 붙은 건 보통 부작용이 크다. 정확한 원인을 파악하고 최소한의 설정 변경으로 우회하는 게 훨씬 낫다.

OpenClaw를 배포하면서 동시에 NFS 공유 스토리지의 오래된 문제도 해결했다. K8s Pod, WSL, n8n 컨테이너가 전부 uid 1000으로 NFS에 접근하는데 서로 다른 환경에서 온 uid 1000이 NFS 서버에서 같은 사용자로 인식되지 않는 경우가 있었다.

해결책은 NFS 서버에 all_squash 옵션을 추가하는 거다. 이 옵션을 켜면 어떤 uid로 접근하든 전부 nobody:nogroup으로 매핑된다. 크로스 플랫폼 환경에서 uid 충돌을 원천 차단하는 셈이다.

n8n도 같이 손봤다. 메모리 제한이 512Mi로 잡혀 있었는데 워크플로우가 복잡해지면서 OOM으로 죽는 일이 잦아졌다. 1Gi로 올려서 해결.

NFS에 파일을 쓰려고 하면 권한 에러가 나는 문제도 있었다. n8n은 보안상 N8N_RESTRICT_FILE_ACCESS_TO 환경변수로 파일 접근 경로를 제한하는데 NFS 마운트 경로가 허용 목록에 없었던 거다. /shared를 추가해주니 바로 해결됐다.

이번 작업을 한 줄로 요약하면 "AI 게이트웨이 하나 올리려다 NFS 권한까지 고쳤다" 정도가 되겠다. 홈랩이 그렇다. 뭔가 하나 건드리면 옆에 있던 문제가 같이 눈에 들어온다.

기억해둘 만한 포인트는 두 가지.

trustedProxies에 프록시 IP를 등록해야 한다. dangerouslyDisable* 류의 옵션보다 allowInsecureAuth 같은 정밀한 대안을 찾자.all_squash로 통일하는 게 가장 깔끔하다.